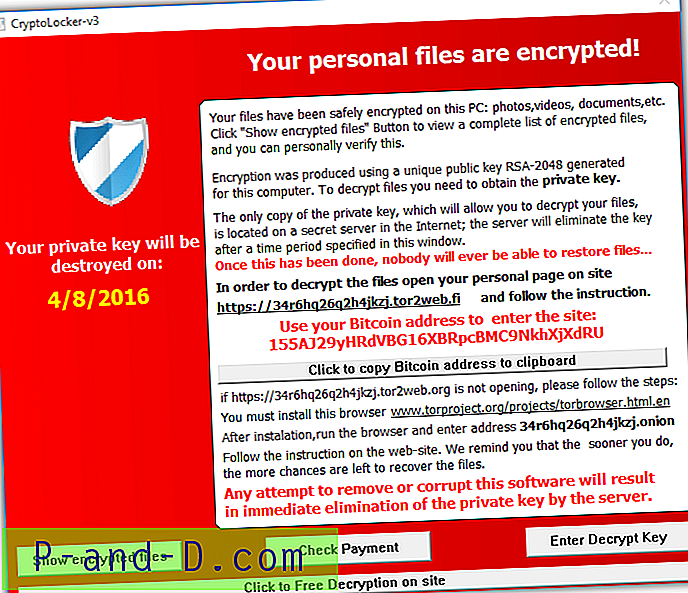

Ransomware jest rodzajem złośliwego oprogramowania, które zyskuje ostatnio na popularności i jest w rzeczywistości podobne do porwania, jeśli zostanie umieszczone w prawdziwych przypadkach. Po zapłaceniu okupu ofiara może (ale nie musi) zostać zwolniona. Hakerzy rozszerzyli ten pomysł na komputery, w zasadzie tworząc złośliwe oprogramowanie, które przejmuje kontrolę nad komputerem, ograniczając jego użycie, lub może również ograniczać dostęp do ważnych plików, takich jak dokumenty i zdjęcia.

Zamykanie komputerów i proszenie o okup jest nieskuteczne, ponieważ łatwo je naprawić. Każdy, kto wie, jak użyć dysku ratunkowego do uruchomienia komputera, może łatwo usunąć złośliwy plik z uruchamiania systemu Windows. Hakerzy nie zdali sobie z tego sprawy, a teraz stosują bardziej skuteczne podejście, polegające na zabraniu twojego ważnego pliku, takiego jak zdjęcia i dokumenty jako zakładnik, poprzez szyfrowanie ich za pomocą naprawdę silnego szyfrowania, które jest praktycznie nie do złamania.

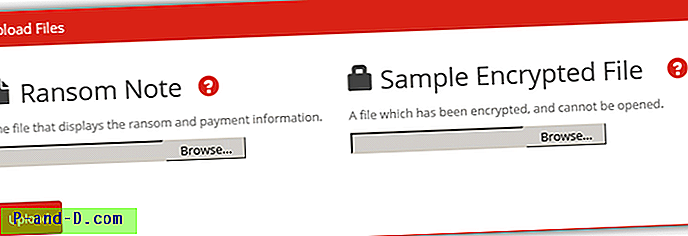

Złamanie algorytmu szyfrowania nie jest czymś, co potrafi technik komputerowy lub inżynier, więc prawdopodobieństwo odzyskania plików przez wysłanie ich do sklepu komputerowego jest bliskie zeru. Jeśli nie masz kopii zapasowej plików zaszyfrowanych przez oprogramowanie ransomware, a kopie woluminów w tle zostały usunięte, tutaj mamy kilka zasobów do wyszukiwania możliwości odszyfrowania zablokowanych plików bez płacenia okupu. Zanim zaczniesz szukać narzędzi do odszyfrowywania oprogramowania ransomware, musisz najpierw zidentyfikować nazwę oprogramowania ransomware, które zaszyfrowało twoje pliki. Przez większość czasu rozszerzenie zaszyfrowanego pliku daje wskazówkę o rodzaju oprogramowania ransomware, które szyfruje twoje pliki. Najłatwiejszym sposobem jest odwiedzenie strony internetowej o nazwie ID Ransomware, w której można obecnie zidentyfikować 162 różne rodzaje oprogramowania ransomware. Wszystko czego potrzebuje to nota okupu lub próbka zaszyfrowanego pliku.

Po poznaniu nazwy oprogramowania ransomware, które szyfruje pliki, można wyszukać, czy dostępne jest narzędzie deszyfrujące do odszyfrowania plików zaszyfrowanych przez oprogramowanie ransomware. Większość tych narzędzi deszyfrujących jest tworzonych i oferowanych bezpłatnie przez firmy antywirusowe.

1. Trend Micro

Narzędzie Trend Micro Ransomware File Decryptor jest w stanie odszyfrować pliki zaszyfrowane przez CryptXXX V1 / V2 / V3 / V4 / V5, TeslaCrypt V1 / V2 / V3 / V4, SNSLocker, AutoLocky, BadBlock, 777, XORIST, XORBAT, CERBER V1, Stampado, Nemucod i Chimera.

Aby użyć tego narzędzia, musisz wybrać nazwę ransomware z listy wyświetlanej w programie, a następnie wybrać pliki lub foldery zawierające zaszyfrowane pliki, które mają zostać odszyfrowane. Jeśli zamierzasz odszyfrować pliki zaszyfrowane przez starsze wersje TeslaCrypt V1 i V2, możesz użyć osobnego narzędzia o nazwie TeslacryptDecryptor. Należy pamiętać, że istnieją pewne ograniczenia narzędzia deszyfrującego, szczególnie do plików zaszyfrowanych przez rodziny ransomware CryptXXX, takie jak proces deszyfrowania trwający do 2 godzin dla każdego pliku, a niektóre pliki mogą nie zostać w pełni odzyskane.

Pobierz RansomwareFileDecryptor i TeslacryptDecryptor

2. Intel Security / McAfee

Intel Security (wcześniej znany jako McAfee) oferuje wiele bezpłatnych narzędzi związanych z bezpieczeństwem do wykrywania włamań, skanowania, testów warunków skrajnych, przesyłania spamu, kryminalistyki, oceny i ochrony przed złośliwym oprogramowaniem. Na tej samej stronie internetowej w kategorii Narzędzia do ochrony przed złośliwym oprogramowaniem można również znaleźć 3 narzędzia do deszyfrowania oprogramowania ransomware TeslaCrypt, Shade i WildFire.

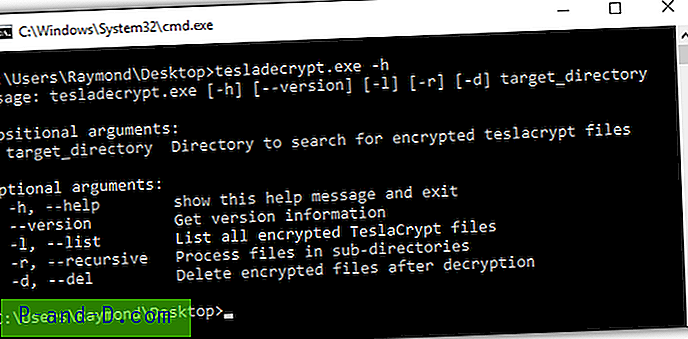

Należy pamiętać, że Tesladecrypt, Shade Ransomware Decrypt Tool i WildFire Ransomware Decrypt Tool firmy Intel Security są oparte na linii poleceń, co będzie wymagało ręcznego wprowadzenia identyfikatora użytkownika losowo generowanego przez oprogramowanie ransomware. Jeśli korzystanie z tych narzędzi wiersza poleceń jest zbyt trudne dla początkujących użytkowników, wymienione poniżej narzędzia oparte są na graficznym interfejsie użytkownika.

Odwiedź bezpłatne narzędzia Intel Security

3. Kaspersky

Istnieją dwie strony internetowe, na których można znaleźć bezpłatne deszyfratory ransomware utworzone przez Kaspersky. Pierwsza to strona Narzędzia, która zawiera wszystkie narzędzia, takie jak narzędzia do usuwania wirusów do leczenia określonego złośliwego oprogramowania, narzędzia deszyfrujące, Kaspersky Virus Removal Tool i ich dysk ratunkowy. Kolejna strona internetowa o nazwie NoRansom jest również tworzona przez Kaspersky, ale strona zawiera wyłącznie deszyfratory dla nowszych odmian ransomware.

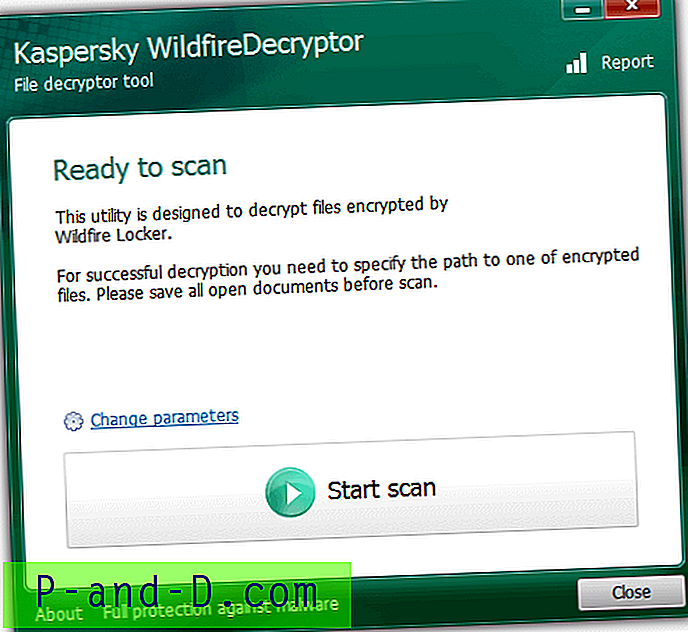

Jak widać z obrazu narzędzia deszyfrującego firmy Kaspersky, jest on bardzo łatwy w użyciu i wymaga tylko jednego kliknięcia przycisku myszy, aby rozpocząć skanowanie i automatyczne deszyfrowanie. Opcja Zmień parametry pozwala zmienić obiekty do skanowania, a także, jeśli chcesz usunąć zaszyfrowane pliki po odszyfrowaniu.

Obecnie Kaspersky wydał narzędzia deszyfrujące dla oprogramowania ransomware, takie jak Wildfire, Shade wersja 1 i wersja 2, Xorist, Vandev, Coinvault, Bitcryptor, Rector, Scatter, Scraper, Rakhni i Rannoh.

Odwiedź stronę Kaspersky Utilities | Odwiedź NoRansom

4. ESET

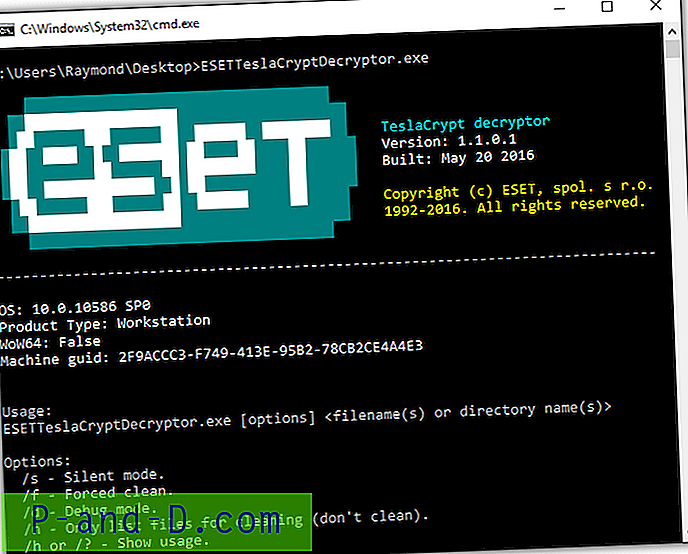

Chociaż firma ESET wydała tylko 1 narzędzie deszyfrujące, zasługuje na uznanie za możliwość odszyfrowania wszystkich plików zaszyfrowanych przez TeslaCrypt. Historia jest jednym z badaczy ESET, którym udało się przekonać programistę TeslaCrypt do publicznego udostępnienia głównego klucza deszyfrującego, gdy TeslaCrypt miał zostać zamknięty. Z tego powodu znajdziesz deszyfrator TeslaCrypt stworzony przez większość firm antywirusowych.

Chociaż ESET TeslaCrypt Decryptor jest narzędziem wiersza poleceń, jest dość prosty w użyciu. Musisz tylko podać ścieżkę lub literę dysku w linii poleceń, a ona automatycznie skanuje podfoldery rekurencyjnie.

Pobierz ESET TeslaCrypt Decryptor

5. AVG

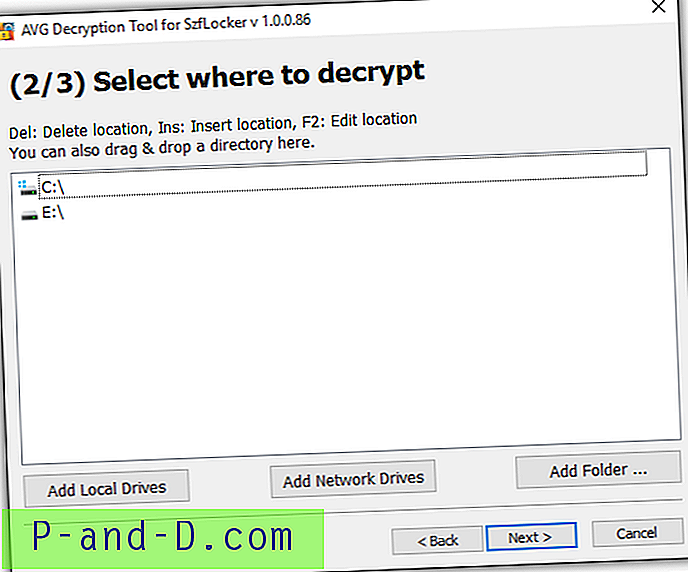

AVG wydało narzędzia deszyfrujące dla 6 odmian ransomware, które są Apocalypse, BadBlock, Crypt888, Legion, SZFLocker i TeslaCrypt. Większość narzędzi odszyfrowujących jest bardzo łatwa w użyciu i już automatycznie włącza do skanowania katalog główny liter dysku znalezionych w systemie operacyjnym Windows. Tylko deszyfratory dla nowych ApocalypseVM i BadBlock wymagają zaszyfrowanego pliku z oryginalnym pasującym plikiem do złamania hasła.

Większość narzędzi deszyfrujących AVG można uruchamiać zarówno w 32-bitowym, jak i 64-bitowym systemie operacyjnym Windows, z wyjątkiem BadBlock. Musisz pobrać wersję odszyfrowującą pasującą do architektury systemu operacyjnego Windows.

Pobierz Narzędzia deszyfrujące AVG

6. Emsisoft

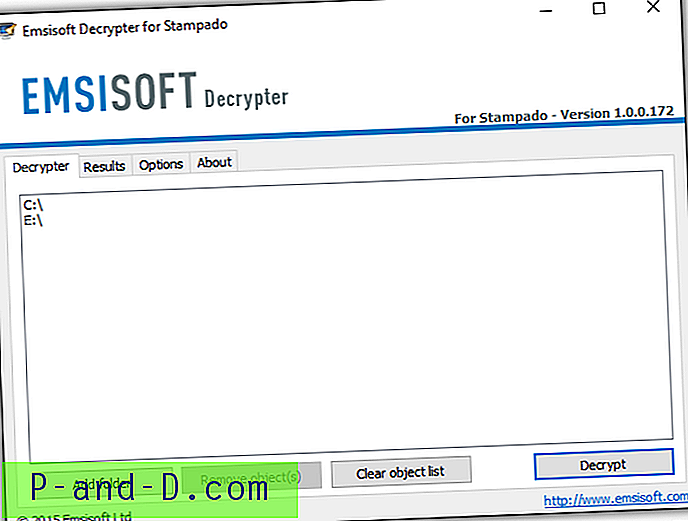

Emsisoft ma najwięcej narzędzi deszyfrujących, które pomogą Ci odzyskać pliki zaszyfrowane przez ransomware. Obecnie mają 20 narzędzi do odszyfrowywania, które działają przeciwko Stampado, ApocalypseVM, Apocalypse, BadBlock, Xorist, 777, AutoLocky, Nemocod, DMALocker2, HydraCrypt, DMALocker, CrypBoss, Gomasom, LeChiffre, KeyBTC, Radamant, CryptInfinite, Harlock i PClock.

Wszystkie narzędzia deszyfrujące Emsisoft są wyposażone w prosty i łatwy w użyciu graficzny interfejs użytkownika. Poza tym niektóre narzędzia są wystarczająco inteligentne, aby automatycznie szukać klucza deszyfrującego w zainfekowanym systemie.

Pobierz narzędzia do dekryptera Emsisoft

7. Dr.Web

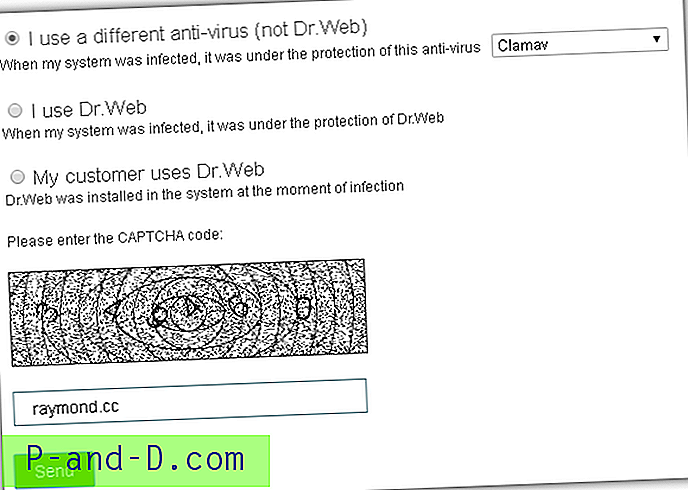

Jeśli nie możesz znaleźć narzędzia do odszyfrowywania, aby odzyskać swoje pliki za darmo i chcesz wydać pieniądze, ponieważ pliki zaszyfrowane przez oprogramowanie ransomware są bardzo cenne, możesz spróbować przesłać prośbę do Dr.Web i sprawdzić, czy są w stanie odszyfrować zaszyfrowane pliki. Jeśli plik może zostać odszyfrowany przez Dr.Web, możesz zakupić pakiet ratunkowy Dr.Web, który zawiera usługę deszyfrowania wraz z 2-letnią licencją Dr.Web Security Space. Cena pakietu ratunkowego jest różna i czytaliśmy, że może kosztować do 150 EURO.

Złożenie prośby do Dr.Web o odszyfrowanie twoich plików to nobrainer, ponieważ jest zdecydowanie tańszy niż zapłacenie okupu. Okup 1 Bitcoina może zabrzmieć bardzo mało, jeśli nie masz pojęcia o wartości Bitcoina, ale dziś kosztuje on około 550 EURO. Poza tym zapłacenie okupu nie gwarantuje, że zaszyfrowane pliki zostaną odszyfrowane.

Odwiedź Dr.Web Ransomware Decrypt Service

8. Bleeping Computer Ransomware Forum pomocy i wsparcia technicznego

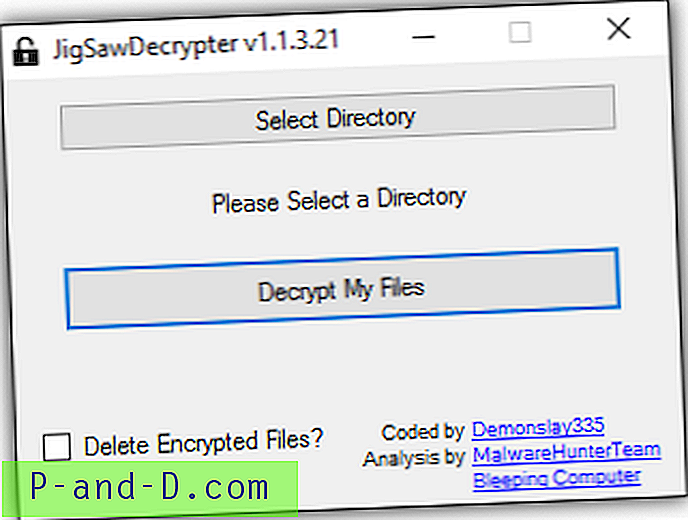

Jeśli chodzi o dyskusję na temat oprogramowania ransomware, forum Bleeping Computer jest najbardziej aktywne w tym temacie i jest to również najlepsze miejsce do wyszukiwania możliwości odszyfrowania plików zaszyfrowanych przez oprogramowanie ransomware. Można również znaleźć określone narzędzia deszyfrujące utworzone przez ich członków, takie jak JigSawDecrypter i NullByteDecrypter firmy Demonslay335.

Nie trać nadziei, jeśli odkryłeś na forum, że obecnie nie ma sposobu na odszyfrowanie plików zaszyfrowanych przez ransomware. Zawsze istnieje możliwość przełomu, który pozwoli wszystkim odszyfrować zaszyfrowane pliki za darmo, tak jak to się stało, gdy główny klucz deszyfrujący TeslaCrypt został udostępniony publicznie.

Odwiedź forum Bleeping Computer

Uwagi końcowe : Większość oprogramowania ransomware twierdzi, że automatycznie usuwa zaszyfrowane pliki, jeśli okup nie zostanie zapłacony w określonym terminie. Możesz zrobić pełną kopię zapasową dysku twardego, tworząc obraz dysku, dzięki czemu tworzona jest kopia zapasowa całej zawartości komputera, w tym noty okupu i zaszyfrowanych plików. Umożliwia to odzyskanie plików, gdy w najbliższej przyszłości zostanie udostępniony deszyfrator.